Egy oroszpárti hackercsoport, amelyet európai hatóságok azzal vádolnak, hogy kibertámadásokat hajtott végre nyugati kormányok, bankok és infrastruktúra ellen, a kiberbűnözésben való részvételt egyfajta „hazafias online játéknak” nevezett tevékenységgé alakította. Most önkénteseket toboroznak Telegramon keresztül, akik aztán kriptovalutát kaphatnak teljesítményükért. A NoName057(16) néven ismert csoport már 2022 óta aktívan vesz részt az európai közintézmények és magánvállalatok elleni támadásokban és bár több akció is zajlott ellenük, egy lengyel hírügynökség és egy szakértői csoport közös kutatása szerint a csoport fertőzött eszközeinek hálózatára küldött támadási parancsok száma a következő hónapokban növekedett.

Az egyik legnagyobb támadásuk Dánia 2025. novemberi önkormányzati választásainak idején zajlott. Már előzetesen annyi támadás érte a dán kormányzati weboldalakat, pártokat és rendőrségi szolgálatokat, valamint más üzemeltetőket, hogy a választások idejére a helyi hatóságok tartalék generátorokat telepítettek, papíralapú szavazói névsorokat nyomtattak, és kempinglámpásokat vásároltak a szavazóhelyiségekbe az esetleges áramkimaradásokra felkészülve.

A csoport vállalta is a felelősséget az akcióért, kiemelve, hogy a dánok Ukrajna melletti kiállása miatt döntöttek a támadások mellett. A támadások DDoS-műveletek formájában zajlottak, amelyek során hatalmas mennyiségű mesterséges forgalmat irányítanak weboldalakra, amíg azok túlterhelődnek és leállnak. Az ilyen támadások ritkán okoznak tartós kárt, de órákon vagy napokon át megzavarhatják a szolgáltatásokat, és pánikot generálhatnak.

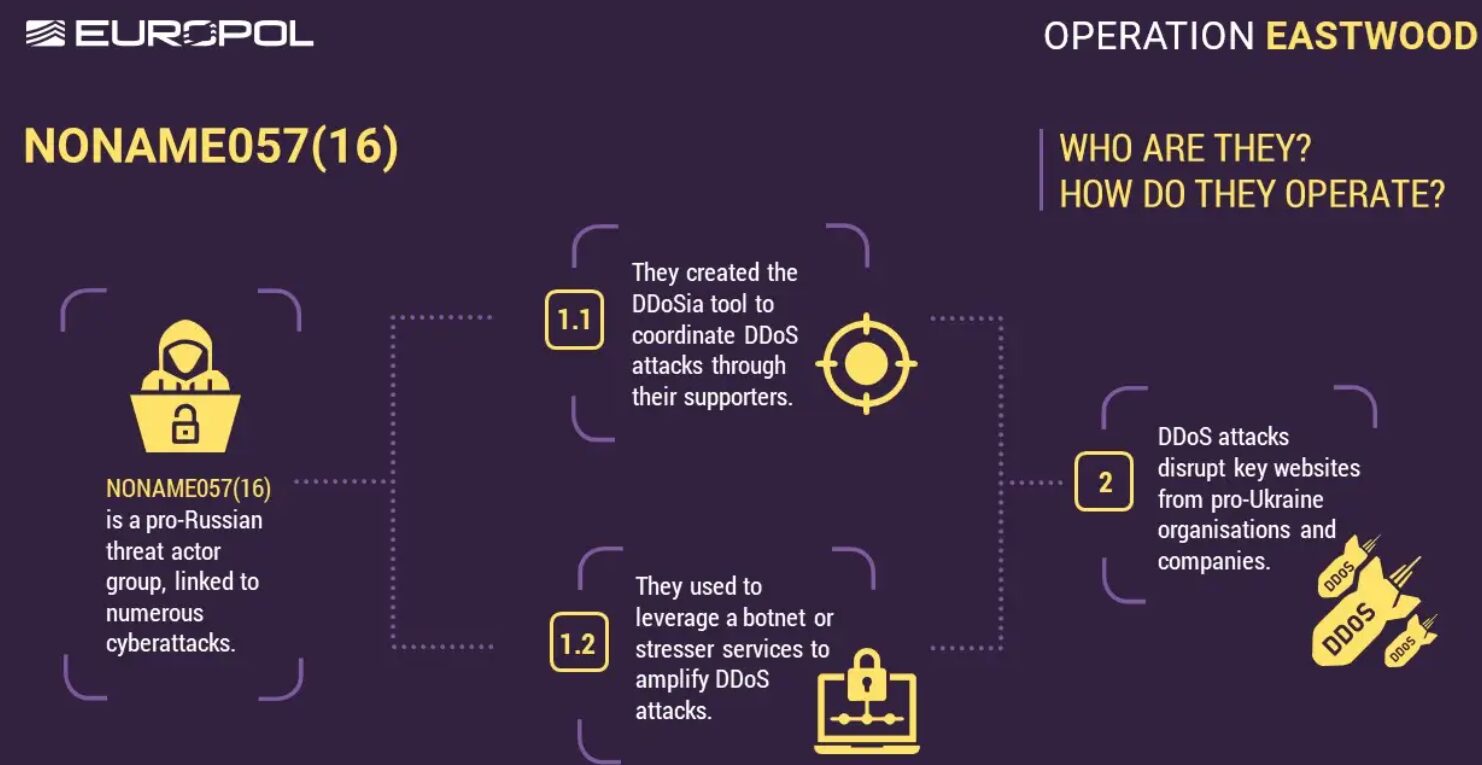

A NoName057(16) 2022 márciusában jelent meg először, pár nappal azután, hogy Oroszország megindította teljes körű ukrajnai invázióját. Kezdetben ukrán média- és kormányzati weboldalakra összpontosítottak, majd kiterjesztették tevékenységüket egész Európára és azon túlra is, olyan országokat célozva meg, amelyek támogatják Kijevet – köztük az Egyesült Államokat, Kanadát, Izraelt és Tajvant. A most már alternatív pénzmosási utakat kereső hackerek egyik ismert csoportja egyértelműen a Kreml narratíváját viszi, azzal vádolja a nyugati országokat, hogy oroszfóbiát terjesztenek és ukrán terroristákat támogatnak. Hajtottak végre támadásokat a milánói téli olimpia idején, de például az izraeli-iráni konfrontáció idején izraeli weboldalakat is támadtak.

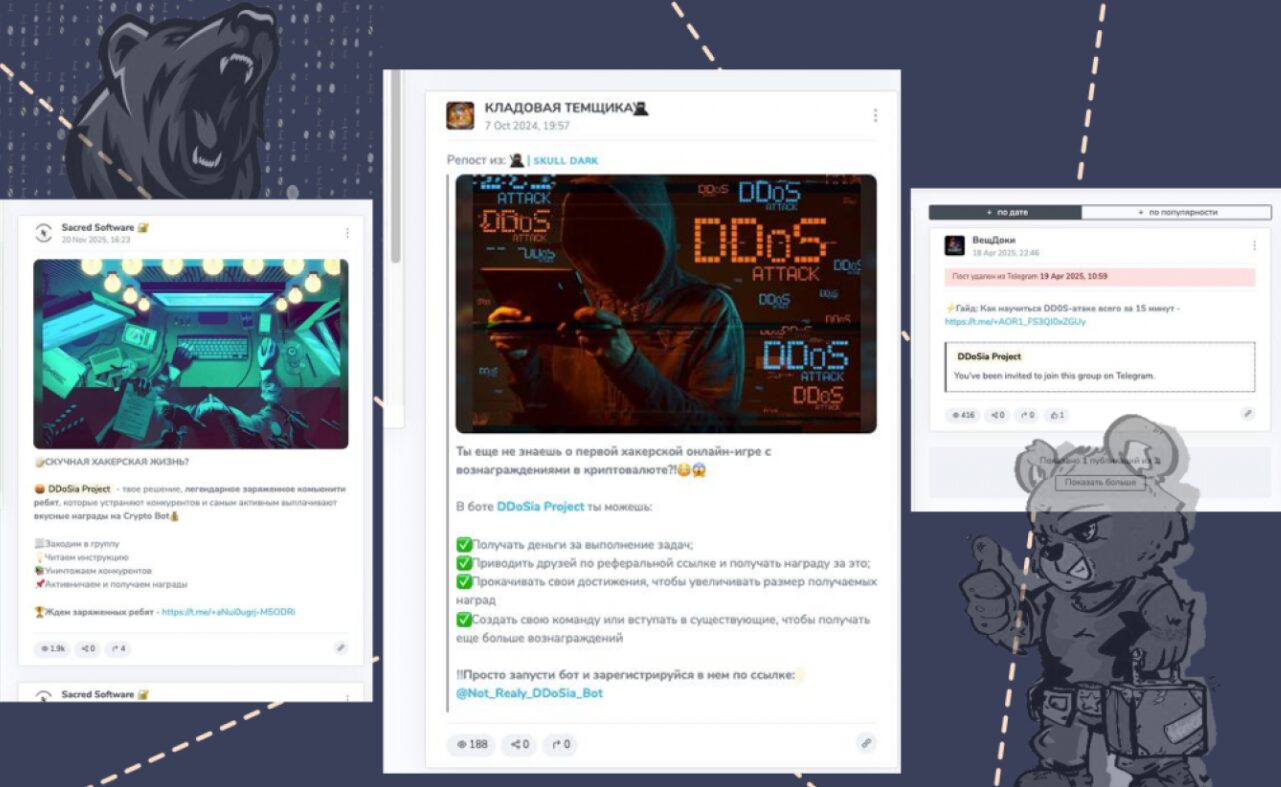

Műveleteikhez az átlagemberek által is könnyen használható DDoSia nevű szoftvert használják többnyire. Ez Windowsra, Linuxra, macOS-re és Androidra egyaránt elérhető, és telefonokra, számítógépekre, sőt routerekre is telepíthető. A telepítés után a szoftver lényegében kibertámadásra képessé teszi az eszközt. Viszont az átlagos felhasználók maguk nem választják meg a célpontokat. A NoName057(16) adminisztrátorai bérelt vezérlőszerverekről küldik a támadási konfigurációkat, meghatározva, mely domaineket vagy IP-címeket kell megtámadni. Miután megkapta az utasításokat, a fertőzött eszköz automatikusan megkezdi a forgalom generálását a kiválasztott célpontok ellen. A csatlakozáshoz a felhasználóknak fel kell venniük a kapcsolatot az adminisztrátorokkal egy Telegram-boton keresztül, hozzáférési kulcsot és szervercímet kapnak, beírják az adatokat a programba, majd megnyomják az „Indítás” gombot. Ettől fogva a folyamat nagyrészt automatikus.

Egyetlen fertőzött eszköz naponta több százezer, sőt millió kérést is generálhat. Több ezer eszközön összesítve ez a forgalom komoly DDoS-fenyegetést jelent. A szervezet egy DDoSia Project nevű zárt Telegram-csoportot is működtet, ahol a résztvevők technikai segítséget, útmutatókat és hozzáférést kapnak egy dCoin nevű belső valután alapuló jutalmazási rendszerhez. A résztvevők a támadások során küldött sikeres kérések számától függően kapnak dCoint. Minél több forgalmat generálnak eszközeik, annál többet keresnek. Például napi 500 000 sikeres kérés 50 dCoint hozhat. Egy dCoin 2 rubelbe, vagyis körülbelül 8 forintba kerül, és TON kriptovalutává, majd készpénzzé váltható. Minél több eszközt von be valaki, annál több pénzt kereshet és ajánlói link segítségével hozhat még új résztvevőket is.

A tevékenységet aktívan hirdetik is a Telegramon, annak ellenére, hogy még az orosz jog szerint is bűncselekményről van szó. Az európai hatóságok 2025 júliusában indították el az Operation Eastwood műveletet a csoport ellen, 12 ország részvételével és az Europol koordinálásával. Több mint 100 szervert lefoglaltak, 24 házkutatást tartottak, 7 elfogatóparancsot adtak ki, és 3 gyanúsítottat letartóztattak. Öt orosz állampolgár felkerült az Europol körözési listájára, és több mint 1000 támogatót figyelmeztettek. Azonban az akció ellenére nem hogy csökkent volna, hanem inkább nőtt a támadások aktivitása.

Az Europol szerint a 39 éves Mihail Burlakov és a 36 éves Maxim Lupin a NoName057(16) fő koordinátorai. A hírek szerint mindkét férfi feltételezhetően Moszkvában él, és mindketten vezető pozíciókat töltenek be az állami fenntartású Ifjúsági Környezet Tanulmányozásának és Hálózatfigyelésének Központjában (CISM). Hivatalosan a CISM a káros online tartalmakat figyeli, de nyugati portálok szerint inkább az oroszok online megjegyzéseiért való feljelentések összeállítása az egyik fő feladat. A két férfi tagadja a vádakat.

A leghatékonyabb hosszú távú védekezés a túlterheléses támadások ellen egyébként a DDoS-védelmi rendszerek szélesebb körű alkalmazása, amelyek kiszűrik a rosszindulatú forgalmat, mielőtt az eléri a célszervereket. A weboldalak 80%-ának ma már van valamilyen szintű ilyen védelme.

Megjelent a BitcoinBázis oldalon.